- Ataques MITM: ARP Poisoning y DNS Spoof con Ettercap - Parte 1 de 2

- Ataques MITM: ARP Poisoning y DNS Spoof con ARPSpoof - Parte 2 de 2

En la siguiente captura se puede ver una consulta a la tabla ARP de un equipo atacado, consultada antes y después de ser atacado. Vemos como la dirección MAC del Gateway es suplantada por la dirección MAC del atacante (en este caso correspondiente a la dirección IP 192.168.100.20).

|

| Figura 1: Suplantación de MAC en la tabla ARP (ARP Spoofing) |

Una opción que podemos aplicar para prevenir la suplantación de la dirección MAC de nuestro Gateway, es incluir dicha dirección MAC en la tabla ARP del sistema local de forma estática. Con esto conseguiremos que el equipo ya tenga definida una ruta estática de dirección IP correspondiente con su dirección MAC, por lo que será imposible el uso de técnicas ARP Spoofing para intentar suplantarla.

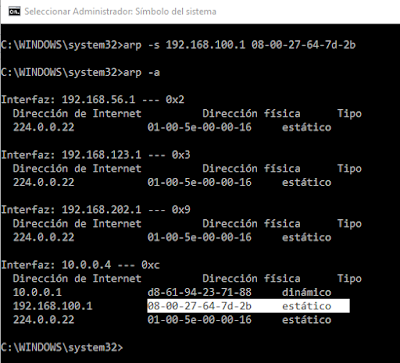

En sistemas Windows añadir una o varias rutas estáticas en la tabla ARP es posible con la utilidad de comandos ARP.

arp -s [IP_GATEWAY] [MAC_GATEWAY]

|

| Figura 2: Añadir ruta estática en la tabla ARP en sistemas Windows. |

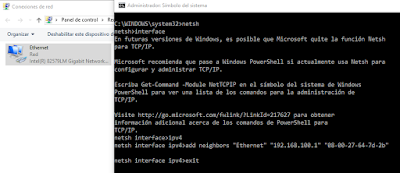

Otra forma de hacerlo es mediante la utilidad de comandos Netsh en su modo interactivo.

netsh

netsh>interface

netsh>ipv4

netsh>add neighbors "[NOMBRE_INTERFACE]" "[IP_GATEWAY]" "[MAC_GATEWAY]"

|

| Figura 3: Añadir una ruta estática en la tabla ARP en sistemas Windows con Netsh. |

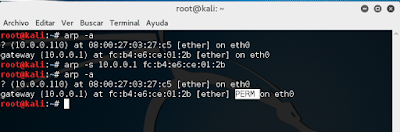

En el caso de sistemas Linux el argumento y la expresión del comando es la misma que en el caso de Windows.

Vemos como las rutas estáticas en la tabla ARP se marca como "PERM" (permanent).

arp -s [IP_GATEWAY] [MAC_GATEWAY]

|

| Figura 4: Añadir una ruta estática en la tabla ARP en sistemas Linux. |

Cualquiera de estas líneas de comandos de la tabla ARP se podría automatizar en un script de inicio del sistema. Ejecutar scripts o aplicaciones al inicio del sistema.

En el caso de Windows se puede crear un fichero por lotes .bat con la instrucción. Y añadir este script en el inicio de sesión o sistema.

@echo offEn el caso de Linux crearíamos un script .sh en bash. Darle permisos de ejecución a este script y añadiendo el path de ubicación en una línea al final del fichero /etc/rc.local por ejemplo.

arp -s [IP_GATEWAY] [MAC_GATEWAY]

exit

#!/bin/sh -eSaludos!

# Añadir ruta estática gateway en la tabla ARP

arp -s [IP_GATEWAY] [MAC_GATEWAY]

exit 0

No hay comentarios

Publicar un comentario